Olá Seja Bem vindo !

- Luis O P Carvalho

- IT Analyst; Lic. Computer Science, Bel. in Theology, Esp. Biblical Theology, Esp. in New Testament Theology, Esp. in Systematic Theology and Esp. Computer Network.

Total de Visualizações

Postagens Populares

PHPMYADMIN: Como desinstalar phpmyadmin do Ubuntu

novembro 28, 2020

Como alterar a extensão de vários arquivos

junho 19, 2019

OPENFIRE: Atualizar Automaticamente

novembro 08, 2016

Aumentar o Tamanho do upload do GLPI.

outubro 07, 2019

Docker: Como Remover Todas as Imagens no Docker

novembro 27, 2020

IPTABLES : Salvando regras de Iptables

maio 18, 2017

Git: Trabalhando com Sincronização de Diretorio

janeiro 28, 2023

Adicionar Coluna em Tabela MySQL Já Existente

outubro 19, 2022

Automatizando execução do ETL no Pentaho

Luis O P Carvalho-

junho 30, 2023

PFSENSE : DMZ

Luis O P Carvalho

maio 03, 2017

INTRODUÇÃO

DMZ é uma área onde os servidores ficam isolados com acesso a internet, separando assim os servidores que precisam de acesso a internet e os que não precisam, que rodam somente local. Assim poderemos isolar o problema colocando servidores, como de e-mail, na DMZ.

DMZ é uma abreviação para "demilitarized zone", o que diz "que é uma área sem segurança". Porque dizer isso!? Bem, como o próprio nome já sugere, ela fica "sem segurança" porque tem o acesso direto à internet. Então vamos adicionar uma camada de segurança para que os servidores que rodam em nossa LAN só usem internet se necessário, deixando apenas os servidores que precisam de acesso externo na DMZ.

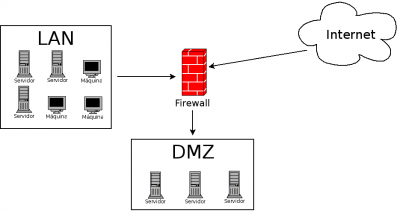

Em nosso projeto teremos a comunicação da LAN com a DMZ, da DMZ com a LAN e DMZ e LAN fazendo a comunicação com a internet, passando pelo nosso firewall.

Para a LAN vamos disponibilizar a faixa de rede 10.50.60.0/24. Para a DMZ vamos colocar outra faixa, até mesmo pela questão da segurança, vamos usar 192.168.4.0/24. Suponho que você também já tenha uma LAN com acesso a internet, pois a intenção desse artigo, na verdade, é que você entenda o que é uma DMZ e implante utilizando o PFSense.

Vamos utilizar o PFSense para criar a DMZ. O PFSense é um ótimo firewall, robusto e funcional, que roda em plataforma BSD, para ser mais exato, ele roda no FreeBSD. Existem vários tutoriais espalhados pela internet, até mesmo no Youtube, de como instalar essa maravilhosa ferramenta.

Espero que todos entendam que o conceito de DMZ é que o que está na LAN, só tenha acesso a internet, em último caso, mas neste tutorial ensinarei como deixar tanto a LAN como a DMZ com acesso a internet, então fica a critério de cada um alterar as regras e adaptar as suas necessidades.

Infelizmente não ensinarei como instalar o PFSense, isso ficará como dever de casa para vocês. :)

Bem, agora que entendemos como nossa rede vai funcionar, vou deixar um pouco mais claro, com o diagrama, feito no software DIA (que pode ser baixado no Debian/Ubuntu com um simples "apt-get install dia"): Nossa LAN passa pelo firewall para poder acessar internet e também passa por ele para acessar a DMZ. A DMZ segue o mesmo esquema, ela precisa passar pelo firewall tanto para acessar a LAN como a internet. Isso será configurado mais a frente, nas regras (opção Rules) do PFSense.

Então, na parte física, o que precisamos!? Precisamos de três placas de rede. Uma para ligar a DMZ, uma para ligar a LAN e uma para receber a WAN (internet).

DMZ é uma abreviação para "demilitarized zone", o que diz "que é uma área sem segurança". Porque dizer isso!? Bem, como o próprio nome já sugere, ela fica "sem segurança" porque tem o acesso direto à internet. Então vamos adicionar uma camada de segurança para que os servidores que rodam em nossa LAN só usem internet se necessário, deixando apenas os servidores que precisam de acesso externo na DMZ.

Em nosso projeto teremos a comunicação da LAN com a DMZ, da DMZ com a LAN e DMZ e LAN fazendo a comunicação com a internet, passando pelo nosso firewall.

UM POUCO DO NOSSO PROJETO

A intenção do nosso projeto na verdade é proteger os servidores, mas deixá-los com acesso a internet, tanto na DMZ quanto na LAN. Vamos simular uma rede interna que é dividida em LAN e DMZ, então seguindo esse raciocínio precisamos entender que a DMZ faz comunicação tanto com a internet como com a LAN e a LAN faz o mesmo, se comunica com a DMZ e com a internet.Para a LAN vamos disponibilizar a faixa de rede 10.50.60.0/24. Para a DMZ vamos colocar outra faixa, até mesmo pela questão da segurança, vamos usar 192.168.4.0/24. Suponho que você também já tenha uma LAN com acesso a internet, pois a intenção desse artigo, na verdade, é que você entenda o que é uma DMZ e implante utilizando o PFSense.

Vamos utilizar o PFSense para criar a DMZ. O PFSense é um ótimo firewall, robusto e funcional, que roda em plataforma BSD, para ser mais exato, ele roda no FreeBSD. Existem vários tutoriais espalhados pela internet, até mesmo no Youtube, de como instalar essa maravilhosa ferramenta.

Espero que todos entendam que o conceito de DMZ é que o que está na LAN, só tenha acesso a internet, em último caso, mas neste tutorial ensinarei como deixar tanto a LAN como a DMZ com acesso a internet, então fica a critério de cada um alterar as regras e adaptar as suas necessidades.

Infelizmente não ensinarei como instalar o PFSense, isso ficará como dever de casa para vocês. :)

Bem, agora que entendemos como nossa rede vai funcionar, vou deixar um pouco mais claro, com o diagrama, feito no software DIA (que pode ser baixado no Debian/Ubuntu com um simples "apt-get install dia"): Nossa LAN passa pelo firewall para poder acessar internet e também passa por ele para acessar a DMZ. A DMZ segue o mesmo esquema, ela precisa passar pelo firewall tanto para acessar a LAN como a internet. Isso será configurado mais a frente, nas regras (opção Rules) do PFSense.

Então, na parte física, o que precisamos!? Precisamos de três placas de rede. Uma para ligar a DMZ, uma para ligar a LAN e uma para receber a WAN (internet).

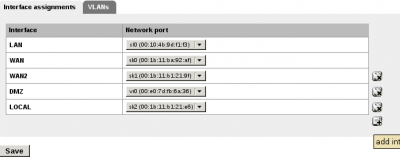

CRIANDO / EDITANDO A INTERFACE "DMZ" E CRIANDO AS REGRAS

CRIANDO E EDITANDO A INTERFACE "DMZ"

Para criar a DMZ vamos criar uma nova interface, com o nome DMZ. Para isso, clique em "assign" dentro do menu INTERFACES, então clique no sinal de mais ("+") para adicionar uma nova interface, com o nome de DMZ, para então editá-la, adicione dessa maneira: Agora que já adicionamos a placa de rede, vamos editá-la, definindo nome e o IP. Note que ela apareceu em INTERFACES, provavelmente com um nome do tipo "OPT1", então clique nela (caso não tenha aparecido, atualize a página com um simples F5), marque a opção "Enable Optional 2 interface" no começo da página, em Description, defina "DMZ", em Type provavelmente já deve estar como "Static", se não estiver, marque como static.Nas opções de "IP configuration" mais abaixo, teremos as opções:

- Bridge with -> Deixe como "none"

- IP address -> Defina o IP que será o default do gateway 192.168.4.1 e selecione a máscara de rede

- Gateway -> Não tem necessidade de colocar nada, então deixe em branco.

Agora clique em "Save".

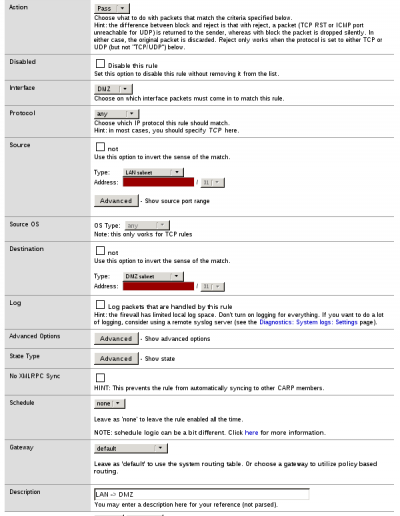

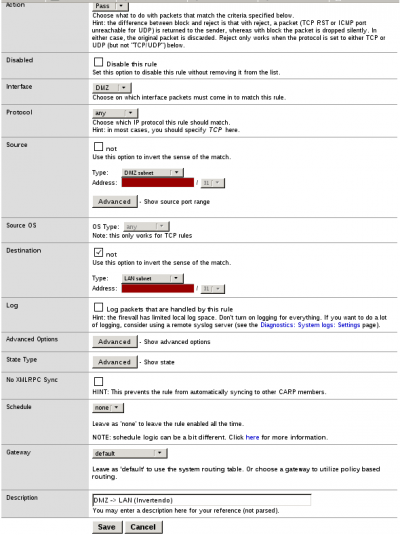

CRIANDO AS REGRAS

No menu Firewall, clique em "Rules", então você vai enxergar a aba "DMZ", clique nela para criarmos as regras. Bem, clique no sinal de "+" para adicionar as regras. Uma coisa importante a se observar, é que o PFSense trabalha como o Iptablesna questão de adicionar as regras.No Iptables a opção -A é utilizada para adicionar uma regra ao final de todas as outras, e a opção -I adiciona uma regra no topo, antes de todas as outras, sabendo que as regras são executadas em ordem, primeira, segunda, terceira...

Se eu tenho uma primeira regra, que bloqueia tudo, e uma segunda que libera tudo, "tudo" ficará bloqueado. O PFSense trabalha com a mesma lógica, então vamos adicionar as regras nessa ordem:

- LAN -> DMZ

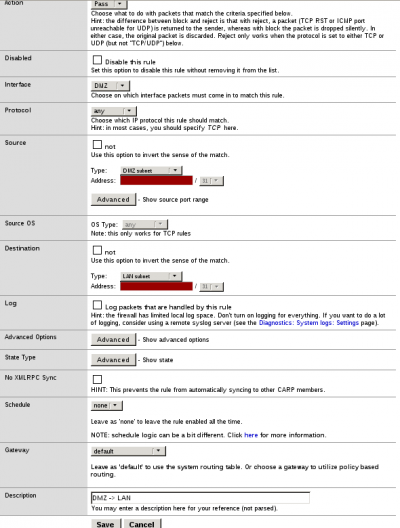

- DMZ -> LAN

- DMZ -> !LAN

Aqui vamos inverter, olhe a descrição da opção:

"Use this option to invert the sense of the match"

Ao final nossas regras para DMZ ficarão dessa maneira: Bem, vamos incluir o acesso de origem da LAN para DMZ, liberando tudo.

Obs.: Bem, aqui eu estou liberando todas as portas e todos os protocolos, mas cabe a você definir o que realmente é necessário liberar. Note que na maioria das modificações feitas no PFSense ele pede para você confirmar ou aplicar, aparecerá uma caixa vermelha que tem um botão dizendo "Apply Changes" como essa: Vamos incluir a segunda regra, lembrando da ordem. Já que isso é importante, coloque essa regra na SEGUNDA posição, utilizando o botão "+" de baixo, na parte esquerda do PFSense: Agora vamos definir a última regra, a regra de inversão para que a DMZ tenha acesso a internet: Bem, lembre da questão de "APLICAR" toda modificação, cada regra que foi incluída, você terá que aplicar clicando no botão "Apply Change" na parte superior, que irá aparecer, senão a regra não será inclusa.

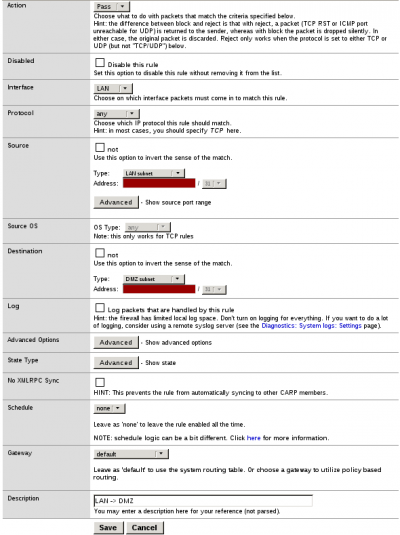

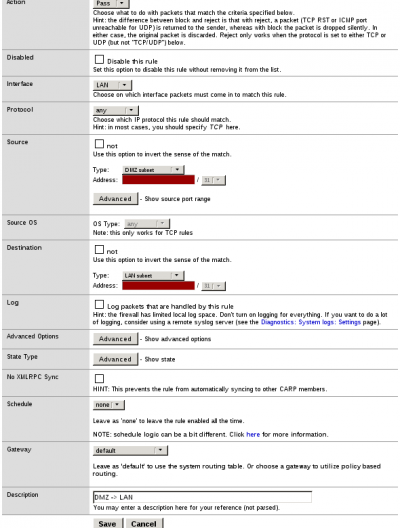

Agora vamos adicionar duas regras para a nossa LAN (suponho que na LAN você já tenha acesso para internet, então vamos fazer apenas a comunicação dela com a DMZ). Sabendo que as regras da DMZ já permitem a comunicação da DMZ para LAN, mas por enquanto não é comunicação da LAN para DMZ, vamos fazer isso agora, altere da aba DMZ para a aba LAN, e faça essa configuração: Então, com a primeira regra adicionada, vamos adicionar a segunda: Já temos nossa DMZ montada e fazendo a comunicação com a internet e com a LAN.

CONCLUSÃO

Bem, agora podemos dizer que temos uma rede um pouco mais segura". Sabemos que a segurança de uma rede nunca está 100% porque todos os dias "hackers" desenvolvem novas técnicas para burlar nossos meios de proteção, de "segurança".Então é por isso que a cada dia temos que buscar novos métodos para a proteção da rede.

Bem, aqui no VOL tenho outro artigo que mostra a integração do PFSense com o Snort, que seria "mais uma camada" de segurança para a nossa rede.

Segue o link: PFSense com Snort

Postado por Luis O P Carvalho

IT Analyst; Lic. Computer Science, Bel. in Theology, Esp. Biblical Theology, Esp. in New Testament Theology, Esp. in Systematic Theology and Esp. Computer Network.Páginas

Pesquisar este blog

Marcadores

developed by Luis O. P Carvalho

Social